ciberseguridad

Las 3 técnicas más utilizadas en fraudes en línea y 10 consejos de seguridad

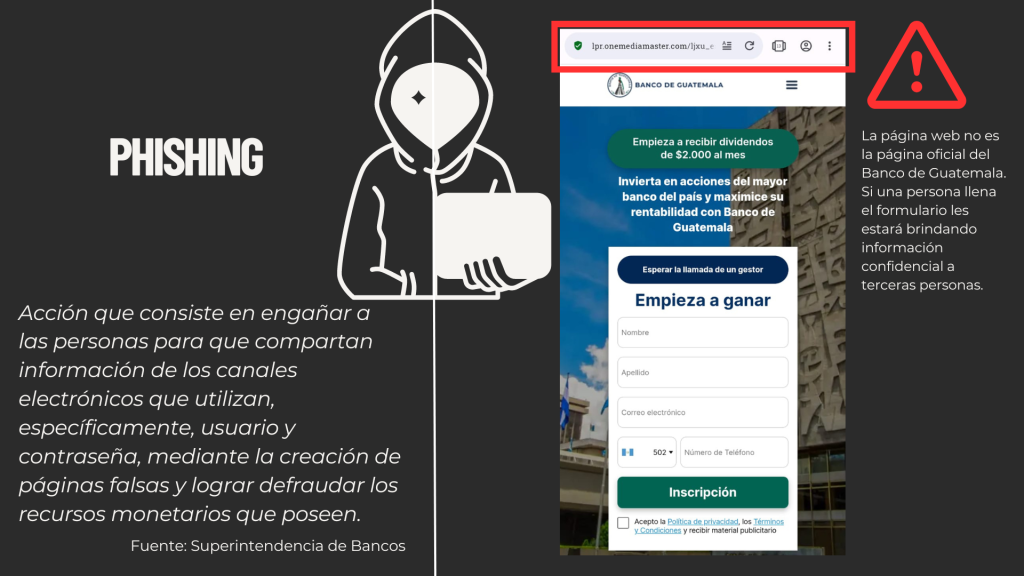

Existen diferentes formas de operar para engañar a las personas de forma virtual. Primero diseñan sitios web y simulan ser un canal oficial, incluso llegan a elaborar videos en donde aparentemente figuras públicas ofrecen el servicio o en otros casos elaboran formularios con logotipos de las empresas para aparentar legitimidad.

Por medio de formularios o al responder mensajes de WhatsApp las víctimas comparten información personal con los estafadores. (Foto, Prensa Libre: shutterstock).

De acuerdo con información proporcionada por el Ministerio Público, es el área Metropolita de Guatemala la que más se ve afectada por fraudes o estabas cibernéticas. Y en el interior del país los departamentos más afectados son Quetzaltenango, Alta Verapaz y Jutiapa.

Otros usuarios también han reportado que se les incluyen en grupos de WhatsApp o Telegram en donde ofrecen trabajos remotos llenando formularios o simplemente para responder mensajes de redes sociales. La única finalidad es robar información personal para estafar a las víctimas.

Cómo saber si es víctima de estafa

Derivado a la incorporación de nuevas tecnologías de información y comunicación (TIC) en la prestación de servicios financieros también se ha acentuado las estafas por estos medios.

La Superintendencia de Bancos (SIB) en la actualidad han detectado tres formas más comunes de estafar a los guatemaltecos:

El phishing

La primera etapa del proceso de fraude: el robo de información. Al llenar algún formulario, por citar un caso, la víctima proporciona información sensible como nombre, correo electrónico, fecha de nacimiento y número telefónico.

El sim swapping o duplicidad de tarjeta SIM

Segunda etapa del proceso de fraude: robo de identidad. Los estafadores contactan a la compañía telefónica, por ejemplo, y se hacen pasar por el usuario real reportando robo o pérdida del teléfono y solicitando una nueva tarjeta SIM.

Ingeniería Social

Tercera etapa del engaño virtual, haciendo uso de la tecnología y teniendo acceso al chip telefónico los estafadores ingresan a la banca virtual de las víctimas y realizan movimientos bancarios.

Cómo evitar ser víctima de fraude

“Si algo parece muy bueno para ser verdad, no es verdad”, aunque parezca común citar el refrán, sirve de advertencia ante este tipo de estafas. Aunque también debe considerar:

- Si no tiene experiencia en compra de inversiones o acciones, lo mejor será que usted mismo visite una agencia bancaria. Así se asegurará de que la persona es colaborador del banco.

- Si la persona le está presionando, sea cauteloso, muchos estafadores tratan de que tome la decisión de manera precipitada.

- Usted está en el derecho de hacer las preguntas necesarias para tomar una decisión y, sobre todo, es importante tomarse el tiempo necesario.

- Si usted es mayor, pida asesoría de alguien con conocimientos de finanzas —un familiar o amigo íntimo—.

Sugerencias de seguridad

Las recomendaciones que brindan diferentes instituciones bancarias para evitar ser víctima de engaños, robos de identidad o phishing son:

- Nunca ingresar al sitio web de una entidad bancaria por medio de vínculos recibidos por medio de WhatsApp o correo electrónico.

- No compartir contraseñas o nombres de usuarios por ningún medio.

- Las entidades bancarias no llaman para pedir información personal o contraseñas de los usuarios.

- Asegurarse que los sitios cuenten con protocolo de seguridad –HTTPS-, generalmente se ve el ícono de un candado o sellos de seguridad. Por ejemplo, si ingresa a prensalibre.com notará que cuenta con el protocolo de seguridad https y, en la parte izquierda de la barra, aparece el candado de seguridad.

Se consultó a la Superintendencia de Bancos (SIB) al respecto y además de las recomendaciones anterior brindó las siguientes:

- Si se recibe alguna comunicación sospechosa, contactar a su banco a través de sus canales oficiales.

- Denunciar antes las autoridades competentes.

El Banco de Guatemala por su parte ha iniciado una campaña para alertar y pedir la colaboración de los guatemaltecos. Ya que personas ajenas a esta institución están ofreciendo programas de inversión y ventas de acciones por medios electrónicos. Piden que quien reciba este tipo de publicidad denuncie directamente al Banco de Guatemala.